Da in meiner "OpenVPN-VM" kürzlich einige Zertifikate abgelaufen waren ("huch, sind 10 Jahre schon wieder rum?"), war ich neulich auf der Suche nach Ersatz.

Zur Debatte standen grundsätzlich einfach ein Zertifikat-Update in meiner VM - oder halt ganz was neues.

Der Titel nimmt's vorweg: Recht schnell war für mich klar, dass die VM-Lösung sich inzwischen überlebt hat. Vor ca. 15 Jahren fiel meine Wahl auf OpenVPN, weil es für damalige Zwecke recht einfach zu konfigurierende Clients zunächst für PCs, kurz darauf dann auch für alle möglichen Smartphones (leider nicht auch Windows Phone) gab. Auch konnte man Protokoll (TCP/UPD) sowie die Ports auf Server und Client einfach konfigurieren, was einen privaten VPN-Tunnel aus so manchem - an sich abgeschotteten / limitierten - WLAN erleichterte... Auch galt es bisweilen als performanter als IPSEC & Co.

Doch zwischenzeitlich ist OpenVPN von WireGuard rechts überholt worden - gerade in Sachen Performance und bei der Konfigurierbarkeit gibt's eigentlich keine Nachteile von WireGuard (zumindest wenn man mit UDP als Transfer-Protokoll keine grundsätzliche Probleme hat). Also war klar: WireGuard soll's werden.

Nun dachte ich mir, hey, die Fritzbox hat doch inzwischen WireGuard mit dabei (zumindest meine mit aktueller Firmware 7.50) - warum nicht dieses nehmen?

Tja. Dummerweise ist die WireGuard-Implementierung auf der FritzBox...naja... sagen wir: "speziell". Warum? Die Fritzbox setzt zwingend entweder einen DynDNS-Service oder einen Fritz-Cloud-Account voraus. Nun will ich meinen VPN-Server aber nunmal so wenig visibel im Netz haben, wie es gerade geht (ich weiß, dass die diversen Scanner natürlich auch meine IP finden/kennen). Und dann meine Fritzbox an einen blöden Hersteller-Account zu koppeln, sehe ich nicht ein. Auch sehe ich nicht ein, einen DynDNS-Service irgendwie einzurichten (der auch halbwegs funktionieren muss), damit der WireGuard VPN-Server auf der Fritzbox läuft: ich habe 'ne feste IPv4-Adresse zu Hause und ganz bewusst keinen DNS-Eintrag dafür - egal ob dynamisch oder sonst wie.

Also ein Satz mit X, "die Fritzbox war dann wohl leider nix (für mich)".

Nach einer kurzen Recherche habe ich mein Glück dann mit dem Brume 2 (alias GL-MT2500a) von gl.inet versucht: 120 Euro für die "Edelvariante im Aluminiumgehäuse" (ansonsten 100 Euro) kann man ja mal investieren:

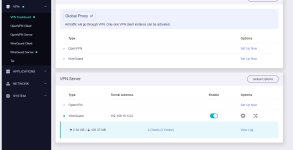

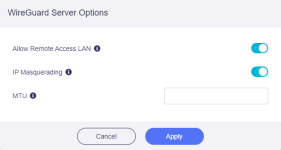

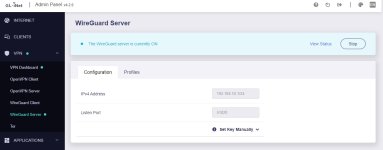

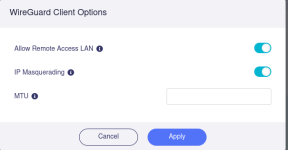

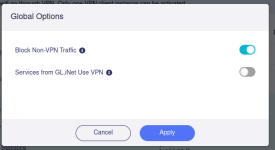

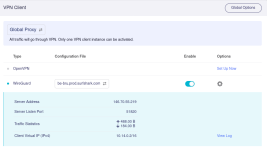

Ende letzter Woche angekommen, direkt in Betrieb genommen und was soll ich sagen: läuft perfekt wie erwartet als kleiner VPN-Server "hinter" der Fritzbox. Per QR-Code kann man die nötigen Settings auf den Smartphone-Client übertragen, der Port ist frei wählbar und ich brauch' keinen DynDNS-Client oder sonstigen Account. So soll's sein. Die 355Mbps max. WireGuard-Durchsatz werden für meine 250er Leitung auch locker reichen, besonders viele gleichzeitige Connections werde ich eh nie haben. Die Verbindung fühlt sich jedenfalls schon deutlich flotter an als mit meiner OpenVPN-VM (als vollwertiges Linux).

Bonus: im Prinzip könnte die schnuckelige Box (ca. 7x7x2cm!) sogar sämtliche Routing-Funktionen der Fritzbox 7590 ersetzen - die wäre dann halt zum Modem (und ggf. noch WLAN-Schleuder) degradiert. Da ich dafür aber grad zu faul bin, darf die Fritte bleiben. Und WLAN im Keller ist ja auch nicht ganz verkehrt...

Das Gerätchen kann auch ansonsten noch einiges mehr, nutze ich aber nicht.

Wer also auf der Suche nach einem VPN-Server für's Heimnetzwerk ist, keine Fritzbox hat (oder keine Lust hat, sich damit herumzuärgern), dem kann ich diese Box sehr empfehlen. Alternativ: man kann das Ding auch als Router für unterwegs benutzen und damit dann als Client einen VPN-Tunnel irgendwohin (z.B. nach Hause) aufbauen. Oder oder oder. Hab jedenfalls schon mehr Geld für Dümmeres ausgegeben.

Es gibt sicherlich auch noch günstigere Lösungen. Aber wer nicht viel Frickeln will, kommt hiermit m.E. sehr schnell zum gewünschten Ziel, ohne viel Hand anlegen zu müssen.

Auf Wunsch liefere ich gerne noch weitere Details nach. Das stumpfe Zitieren von Specs oder sonstigen Infos von der GL-Website spare ich mal, das mögen etwaige Interessierte dann gerne selber lesen, link ist ja oben dabei.

Zur Debatte standen grundsätzlich einfach ein Zertifikat-Update in meiner VM - oder halt ganz was neues.

Der Titel nimmt's vorweg: Recht schnell war für mich klar, dass die VM-Lösung sich inzwischen überlebt hat. Vor ca. 15 Jahren fiel meine Wahl auf OpenVPN, weil es für damalige Zwecke recht einfach zu konfigurierende Clients zunächst für PCs, kurz darauf dann auch für alle möglichen Smartphones (leider nicht auch Windows Phone) gab. Auch konnte man Protokoll (TCP/UPD) sowie die Ports auf Server und Client einfach konfigurieren, was einen privaten VPN-Tunnel aus so manchem - an sich abgeschotteten / limitierten - WLAN erleichterte... Auch galt es bisweilen als performanter als IPSEC & Co.

Doch zwischenzeitlich ist OpenVPN von WireGuard rechts überholt worden - gerade in Sachen Performance und bei der Konfigurierbarkeit gibt's eigentlich keine Nachteile von WireGuard (zumindest wenn man mit UDP als Transfer-Protokoll keine grundsätzliche Probleme hat). Also war klar: WireGuard soll's werden.

Nun dachte ich mir, hey, die Fritzbox hat doch inzwischen WireGuard mit dabei (zumindest meine mit aktueller Firmware 7.50) - warum nicht dieses nehmen?

Tja. Dummerweise ist die WireGuard-Implementierung auf der FritzBox...naja... sagen wir: "speziell". Warum? Die Fritzbox setzt zwingend entweder einen DynDNS-Service oder einen Fritz-Cloud-Account voraus. Nun will ich meinen VPN-Server aber nunmal so wenig visibel im Netz haben, wie es gerade geht (ich weiß, dass die diversen Scanner natürlich auch meine IP finden/kennen). Und dann meine Fritzbox an einen blöden Hersteller-Account zu koppeln, sehe ich nicht ein. Auch sehe ich nicht ein, einen DynDNS-Service irgendwie einzurichten (der auch halbwegs funktionieren muss), damit der WireGuard VPN-Server auf der Fritzbox läuft: ich habe 'ne feste IPv4-Adresse zu Hause und ganz bewusst keinen DNS-Eintrag dafür - egal ob dynamisch oder sonst wie.

Also ein Satz mit X, "die Fritzbox war dann wohl leider nix (für mich)".

Nach einer kurzen Recherche habe ich mein Glück dann mit dem Brume 2 (alias GL-MT2500a) von gl.inet versucht: 120 Euro für die "Edelvariante im Aluminiumgehäuse" (ansonsten 100 Euro) kann man ja mal investieren:

Ende letzter Woche angekommen, direkt in Betrieb genommen und was soll ich sagen: läuft perfekt wie erwartet als kleiner VPN-Server "hinter" der Fritzbox. Per QR-Code kann man die nötigen Settings auf den Smartphone-Client übertragen, der Port ist frei wählbar und ich brauch' keinen DynDNS-Client oder sonstigen Account. So soll's sein. Die 355Mbps max. WireGuard-Durchsatz werden für meine 250er Leitung auch locker reichen, besonders viele gleichzeitige Connections werde ich eh nie haben. Die Verbindung fühlt sich jedenfalls schon deutlich flotter an als mit meiner OpenVPN-VM (als vollwertiges Linux).

Bonus: im Prinzip könnte die schnuckelige Box (ca. 7x7x2cm!) sogar sämtliche Routing-Funktionen der Fritzbox 7590 ersetzen - die wäre dann halt zum Modem (und ggf. noch WLAN-Schleuder) degradiert. Da ich dafür aber grad zu faul bin, darf die Fritte bleiben. Und WLAN im Keller ist ja auch nicht ganz verkehrt...

Das Gerätchen kann auch ansonsten noch einiges mehr, nutze ich aber nicht.

Wer also auf der Suche nach einem VPN-Server für's Heimnetzwerk ist, keine Fritzbox hat (oder keine Lust hat, sich damit herumzuärgern), dem kann ich diese Box sehr empfehlen. Alternativ: man kann das Ding auch als Router für unterwegs benutzen und damit dann als Client einen VPN-Tunnel irgendwohin (z.B. nach Hause) aufbauen. Oder oder oder. Hab jedenfalls schon mehr Geld für Dümmeres ausgegeben.

Es gibt sicherlich auch noch günstigere Lösungen. Aber wer nicht viel Frickeln will, kommt hiermit m.E. sehr schnell zum gewünschten Ziel, ohne viel Hand anlegen zu müssen.

Auf Wunsch liefere ich gerne noch weitere Details nach. Das stumpfe Zitieren von Specs oder sonstigen Infos von der GL-Website spare ich mal, das mögen etwaige Interessierte dann gerne selber lesen, link ist ja oben dabei.